دسترسی غیرمجاز به اطلاعات کامپیوتر را چگونه تشخیص دهیم؟

پارسینه: ما در این مقاله راهکارهایی به شما معرفی می کنیم که از طریق آن ها می توانید بررسی کنید که آیا کاربری غیر مجاز کامپیوتر شما را روشن کرده و مهم تر از آن چه کاری روی سامانه شما انجام داده است.

اگر نگران تنها گذاشتن سیستم تان در خانه، محل کار و یا هر جای دیگر هستید با ما همراه باشید. چون میخواهیم از روشی صحبت کنیم که از طریق آن میتوانید کشف کنید چه کسی یا کسانی در نبودتان به سراغ سیستم شما رفته اند. خرید رپورتاژ

ما در این مقاله راهکارهایی به شما معرفی میکنیم که از طریق آنها میتوانید بررسی کنید که آیا کاربری غیر مجاز کامپیوتر شما را روشن کرده و مهمتر از آن چه کاری روی سامانه شما انجام داده است.

کاربران و به ویژه کارمندان شاغل در سازمانها و شرکتها سعی میکنند از طریق به کارگیری مکانیزمهایی همچون گذرواژه برای ورود به سیستم یا نرم افزارهای رمزنگار از دادههای محرمانه خود محافظت کنند. اما بعضی مواقع ممکن است به واسطه مشلغه کاری فراموش کنند که پیش از ترک کامپیوتر، آن را قفل کرده یا از محیط دسکتاپ خارج شوند. اما برای آن که بدانید در غیاب شما چه فایلهایی روی کامپیوتر شما مشاهده شده یا چه بخشهایی از کامپیوتر شما مورد بازدید قرار گرفته اند تکنیکهای جالبی وجود دارد.

راهکار اول، از Event Viewer ویندوز استفاده کنید

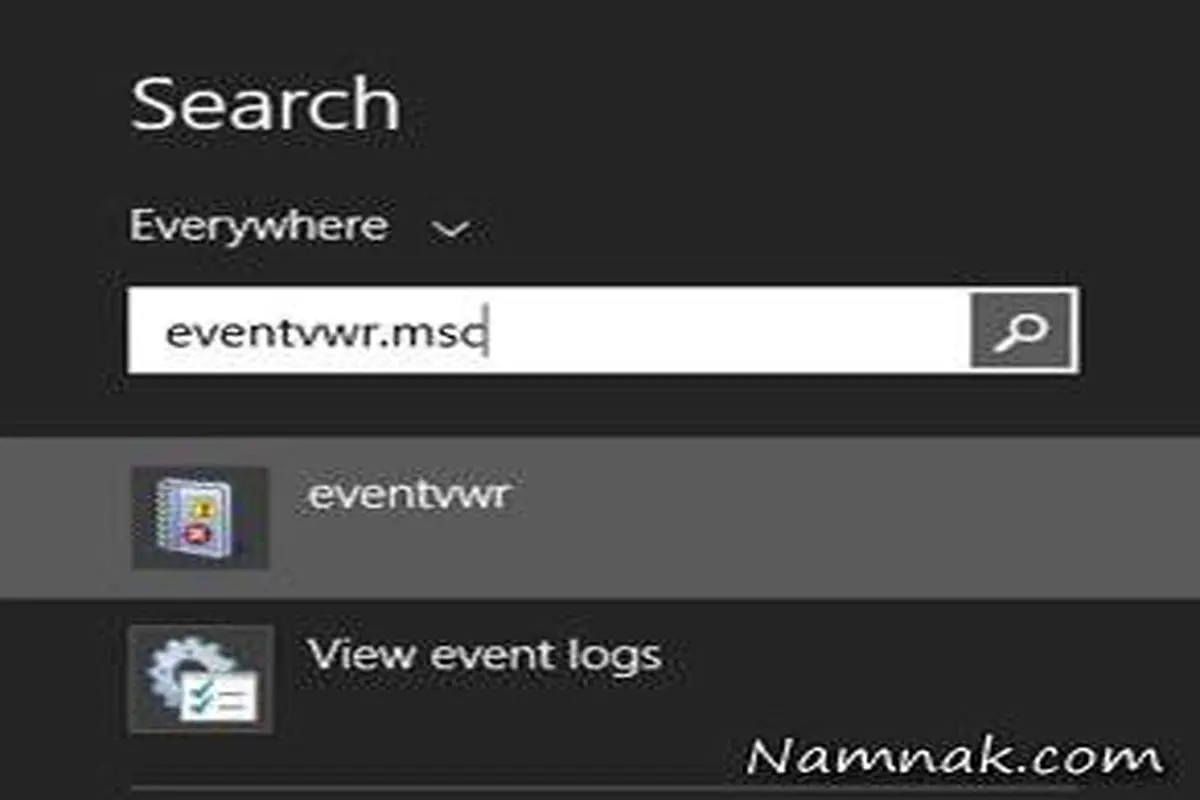

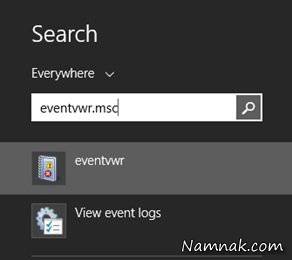

به منوی شروع رفته و روی گزینه Run (ترکیب کلیدهای Windows+R) کلیک کنید. در کادر ظاهر شده عبارت eventvwr.msc را نوشته و کلید اینتر را فشار دهید.

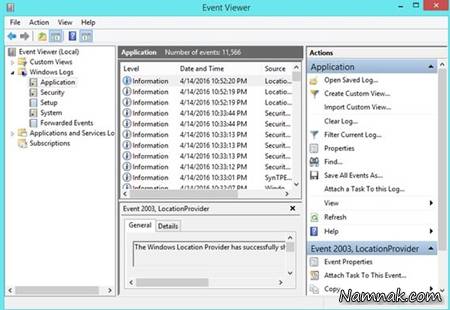

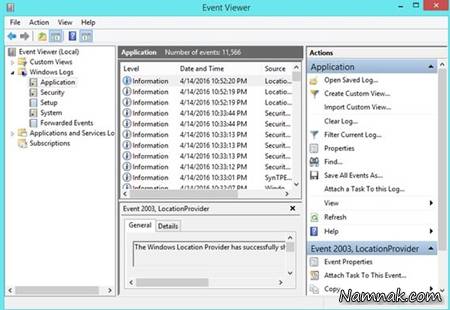

با اینکار پنجره مربوط به رویدادهای ویندوز ظاهر میشود.

در پنجره ظاهر شده در سمت چپ پوشه Windows Logs را باز کرده و سپس روی گزینه System کلیک کنید. با این کار گزارشهای ثبت شده در ارتباط با دادههای به کار گرفته شده و همچنین تاریخ و زمان را مشاهده خواهید کرد. اکنون به سادگی مشاهده میکنید کامپیوتر شما آخرین بار چه زمانی مورد استفاده قرار گرفته است. همچنین از گزینه Applications نیز برای این منظور میتوانید استفاده کنید.

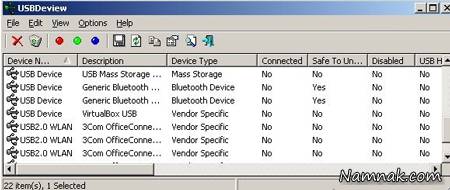

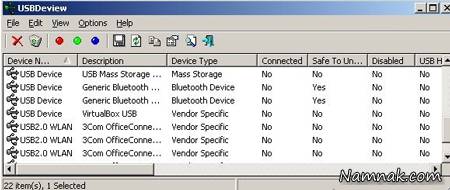

راهکار دوم، از برنامه USBDeview برای مشاهده دستگاههای متصل یا نصب شده استفاده کنید

USBDeview یک برنامه کوچک است که هر زمان دستگاههای قابل حمل به سامانهای متصل شوند اطلاعات مربوط به این دستگاهها را ضبط میکند. زمانی که یک حافظه فلش به کامپیوتر شما متصل میشود گزارش کاملی از سوی این ابزار آماده میشود.

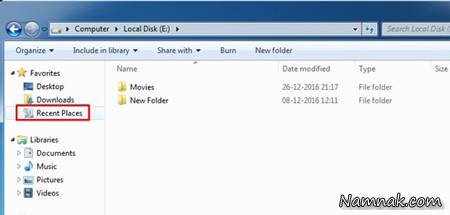

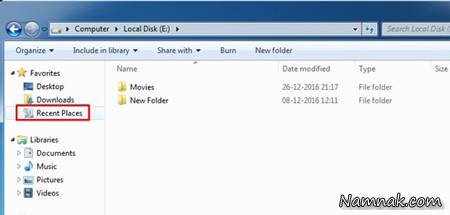

راهکار سوم از قابلیت Recent Places ویندوز استفاده کنید

قابلیت Recent Places ویندوز همه فایلها و پوشههایی که به تازگی در کامپیوتر شما باز شده اند را نشان میدهد. در نتیجه به راحتی متوجه میشوید در غیاب شما چه فایلها یا پوشههایی مشاهده شده اند.

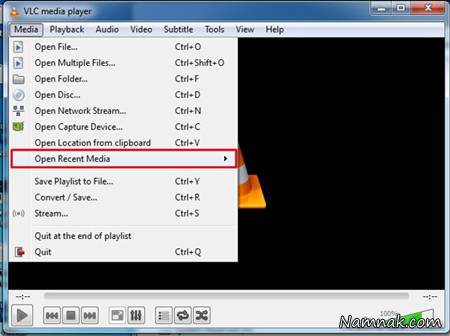

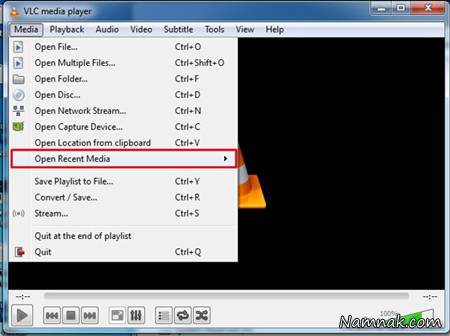

راهکار چهار، تاریخچه برنامه VLC

اگر برنامه VLC video player را روی کامپیوتر خود نصب کرده اید از طریق گزینه Open Recent Media تاریخچه ویدیوهایی که از سوی این برنامه پخش شده است قابل مشاهده است.

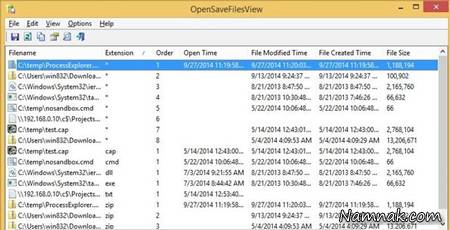

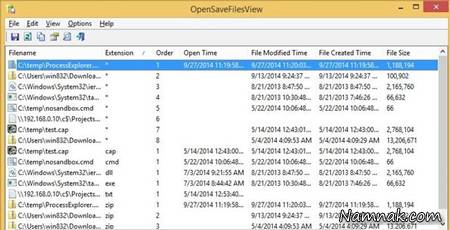

راهکار پنجم، از برنامه Open Saved Files استفاده کنید.

Open Vase Files View یک ابزار ساده است که فهرستی از فایلهایی که به تازگی در کامپیوتر شما مورد جست وجو قرار گرفته اند را نشان میدهد. اگر کاربری در غیاب شما فایلها را دستکاری کرده یا آنها را مورد دسترسی قرار داده است از طریق این ابزار گزارشی در این خصوص مشاهده خواهید کرد.

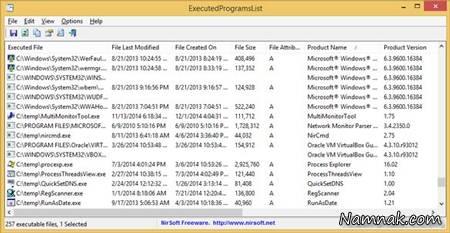

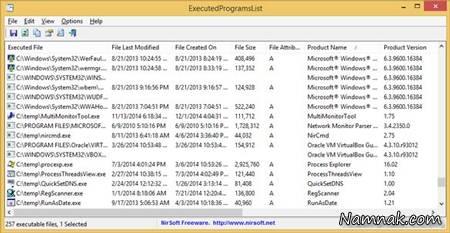

راهکار ششم، از برنامه Executed Programs List استفاده کنید

Executed Programs List یک ابزار کاربردی است که فهرستی از برنامهها و فایلهای اجرایی که روی کامپیوتر شما اجرا شده است را نشان میدهد. اگر شخصی به شکل مخفیانه از کامپیوتر شما استفاده کرده و به شکل غیر معمولی یک فایل اجرایی را به کار گرفته است، شما به سادگی میتوانید این موضوع را متوجه شوید.

چند نکته برای افزایش امنیت در رایانههای شخصی

هر روز اخبار جدیدی در مورد حملات و تهدیدات رایانهای منتشر میشود. این تهدیدات شامل ویروسهای جدید و یا انواع هک و نفوذ در سیستمهای رایانهای است. در این مقاله به چند نکته که در رابطه با امنیت رایانه اهمیت اساسی دارند به صورت مختصر پرداخته میشود. یک کاربر در صورت رعایت این نکات میتواند تا حدود زیادی از حفظ امنیت سیستم رایانهای خود مطمئن باشد.

استفاده از نرم افزارهای محافظتی و به روز نگه داشتن آنها

از وجود ضد ویروس بر روی دستگاه خود اطمینان حاصل کنید. این نرم افزارها برای محافظت از رایانه در برابر ویروسهای شناخته شده به کار میروند و در صورت استفاده از آنها کاربر نیاز به نگرانی در مورد ویروسها نخواهید داشت. در شرایطی که روزانه ویروسهای جدید تولید شده و توزیع میشوند، نرم افزارهای ضد ویروس برای تشخیص و از بین بردن آنها باید به صورت منظم آپدیت شوند. برای این کار میتوان به وب سایت شرکت تولید کننده ضد ویروس مراجعه کرد و اطلاعات لازم در مورد نحوه به روز رسانی و نیز فایلهای جدید را دریافت نمود.

باز نکردن نامههای دریافتی از منابع ناشناس

این قانون ساده را پیروی کنید، «اگر فرستنده نامه را نمیشناسید، نسبت به نامه و پیوستهای آن بسیار با دقت عمل نمایید». هرگاه یک ایمیل مشکوک دریافت کردید بهترین عمل حذف کل ایمیل به همراه پیوستهای آن میباشد. برای امنیت بیشتر حتی اگر فرستنده نامه آشنا باشد هم باید با احتیاط عمل کرد. ممکن است دوست شما به صورت تصادفی ویروسی را برای شما فرستاده باشد. ویروس I. Love You دقیقا به همین صورت میلیونها رایانه را در سراسر دنیا آلوده نمود. تردید نکنید ایمیلهای مشکوک را پاک کنید.

هرکسی که از رایانه استفاده میکند باید اطلاعات کافی در مورد امنیت داشته باشد.

کلمه عبور تنها در صورتی دسترسی غریبهها به منابع موجود را محدود میکند که حدس زدن آن به سادگی امکان پذیر نباشد. کلمات عبور خود را در اختیار دیگران قرار ندهید و از یک کلمه عبور در بیشتر از یک جا استفاده نکنید. در این صورت اگر یکی از کلمات عبور شما هک شود همه منابع در اختیار شما در معرض خطر قرار خواهند گرفت.

قوانین طلایی برای انتخاب کلمه عبور شامل موارد زیر است:

کلمه عبور حداقل باید شامل ۸ حرف بوده، حتی الامکان کلمهای بی معنی باشد. در انتخاب این کلمه اگر از حروف کوچک بزرگ و اعداد استفاده شود مانند xk۲۷D۵Gu در اینصورت ضریب امنیت بالاتر خواهد رفت. به صورت منظم کلمات عبور قبلی را عوض نمایید. کلمه عبور خود را در اختیار دیگران قرار ندهید، در صورتی که در یاداواری کلمات عبور خود مشکل دارید میتوانید از سامانهی نگهداری از کلمات عبور مای پسورد استفاده کنید.

محافظت از رایانه در برابر نفوذ با استفاده از دیواره آتش

دیواره آتش حائلی مجازی بین سیستم رایانهای و دنیای بیرون ایجاد مینماید. این محصول به دو صورت نرم افزاری و سخت افزاری تولید میشود و برای حفاظت رایانههای شخصی و نیز شبکهها به کار میرود. دیواره آتش دادههای غیر مجاز و یا دادههایی که به صورت بالقوه خطرناک میباشند را فیلتر کرده و سایر اطلاعات را عبور میدهد. علاوه بر این حفاظ در شرایطی که رایانه به اینترنت متصل است، مانع دسترسی افراد غیر مجاز به رایانه میشود. برای بهره بردن از فایروال از آنتی ویروسهای اینترنت سکوریتی استفاده کنید.

عدم اشتراک منابع رایانه با افراد غریبه

سیستمهای عامل این امکان را برای کاربران خود فراهم میآورند که با هدف اشتراک گذاری فایل، دسترسی دیگران را از طریق شبکه و یا اینترنت به دیسک سخت محلی فراهم آورند. این قابلیت امکان انتقال ویروس از طریق شبکه را فراهم میآورد. از سوی دیگر در صورتی که کاربر دقت کافی را در به اشتراگ گذاشتن فایلها به عمل نیاورد، امکان مشاهده فایلهای خود را به دیگرانی که مجاز نیستند فراهم میکند؛ بنابراین در صورتی که نیاز واقعی به این قابلیت ندارید به اشتراک گذاری فایل را متوقف نمایید.

قطع اتصال به اینترنت در مواقع عدم استفاده

به خاطر داشته باشید که بزرگراه دیجیتال یک مسیر دوطرفه است و اطلاعات، ارسال و دریافت میشوند. قطع اتصال رایانه به اینترنت در شرایطی که نیازی به آن نیست احتمال اینکه کسی به دستگاه شما دسترسی داشته باشد را از بین میبرد.

تهیه نسخه پشتیبان از دادهها

همواره برای از بین رفتن اطلاعات ذخیره شد بر روی حافظه دستگاه خود آمادگی داشته باشید. امروزه تجهیزات سخت افزاری و نرم افزاری متنوعی برای تهیه نسخههای پشتیبان توسعه یافته اند که با توجه به نوع داده و اهمیت آن میتوان از آنها بهره گرفت. بسته به اهمیت داده باید سیاست گذاری لازم انجام شود. در این فرایند تجهیزات مورد نیاز و زمانهای مناسب برای تهیه پشتیبان مشخص میشوند. علاوه بر این باید همواره دیسکهای Start Up را در دسترس داشته باشید تا در صورت وقوع اتفاقات نامطلوب بتوانید در اسرع وقت سیستم را بازیابی نمایید.

تهیه بروزرسانیهای امنیتی

بیشتر شرکتهای تولید کننده نرم افزار هر از چندگاهی نرم افزارهای امنیتی جدیدی را برای محصولات خود ارائه مینمایند. با گذر زمان، اشکالات جدید در نرم افزارهای مختلف شناسایی میشوند که امکان سو استفاده را برای هکرها به وجود میآورند. پس از شناسایی هر اشکالی، شرکت تولید کننده محصول اقدام به نوشتن بروزرسانی مناسب برای افزایش امنیت و از بین بردن راههای نفوذ به سیستم میکنند.

بررسی منظم امنیت رایانه

در بازههای زمانی مشخص وضعیت امنیتی سیستم رایانهای خود را مورد ارزیابی قرار دهید. انجام این کار در هرسال حداقل دوبار توصیه میشود. بررسی پیکر بندی امنیتی نرم افزارهای مختلف شامل مرورگرها و حصول اطمینان از مناسب بودن تنظیمات سطوح امنیتی در این فرآیند انجام میشود. پیشنهاد میکنیم برای بررسی امنیت سیستم خود از ابزار OPSWAT Security Score بهره ببرید.

ما در این مقاله راهکارهایی به شما معرفی میکنیم که از طریق آنها میتوانید بررسی کنید که آیا کاربری غیر مجاز کامپیوتر شما را روشن کرده و مهمتر از آن چه کاری روی سامانه شما انجام داده است.

کاربران و به ویژه کارمندان شاغل در سازمانها و شرکتها سعی میکنند از طریق به کارگیری مکانیزمهایی همچون گذرواژه برای ورود به سیستم یا نرم افزارهای رمزنگار از دادههای محرمانه خود محافظت کنند. اما بعضی مواقع ممکن است به واسطه مشلغه کاری فراموش کنند که پیش از ترک کامپیوتر، آن را قفل کرده یا از محیط دسکتاپ خارج شوند. اما برای آن که بدانید در غیاب شما چه فایلهایی روی کامپیوتر شما مشاهده شده یا چه بخشهایی از کامپیوتر شما مورد بازدید قرار گرفته اند تکنیکهای جالبی وجود دارد.

راهکار اول، از Event Viewer ویندوز استفاده کنید

به منوی شروع رفته و روی گزینه Run (ترکیب کلیدهای Windows+R) کلیک کنید. در کادر ظاهر شده عبارت eventvwr.msc را نوشته و کلید اینتر را فشار دهید.

با اینکار پنجره مربوط به رویدادهای ویندوز ظاهر میشود.

در پنجره ظاهر شده در سمت چپ پوشه Windows Logs را باز کرده و سپس روی گزینه System کلیک کنید. با این کار گزارشهای ثبت شده در ارتباط با دادههای به کار گرفته شده و همچنین تاریخ و زمان را مشاهده خواهید کرد. اکنون به سادگی مشاهده میکنید کامپیوتر شما آخرین بار چه زمانی مورد استفاده قرار گرفته است. همچنین از گزینه Applications نیز برای این منظور میتوانید استفاده کنید.

راهکار دوم، از برنامه USBDeview برای مشاهده دستگاههای متصل یا نصب شده استفاده کنید

USBDeview یک برنامه کوچک است که هر زمان دستگاههای قابل حمل به سامانهای متصل شوند اطلاعات مربوط به این دستگاهها را ضبط میکند. زمانی که یک حافظه فلش به کامپیوتر شما متصل میشود گزارش کاملی از سوی این ابزار آماده میشود.

راهکار سوم از قابلیت Recent Places ویندوز استفاده کنید

قابلیت Recent Places ویندوز همه فایلها و پوشههایی که به تازگی در کامپیوتر شما باز شده اند را نشان میدهد. در نتیجه به راحتی متوجه میشوید در غیاب شما چه فایلها یا پوشههایی مشاهده شده اند.

راهکار چهار، تاریخچه برنامه VLC

اگر برنامه VLC video player را روی کامپیوتر خود نصب کرده اید از طریق گزینه Open Recent Media تاریخچه ویدیوهایی که از سوی این برنامه پخش شده است قابل مشاهده است.

راهکار پنجم، از برنامه Open Saved Files استفاده کنید.

Open Vase Files View یک ابزار ساده است که فهرستی از فایلهایی که به تازگی در کامپیوتر شما مورد جست وجو قرار گرفته اند را نشان میدهد. اگر کاربری در غیاب شما فایلها را دستکاری کرده یا آنها را مورد دسترسی قرار داده است از طریق این ابزار گزارشی در این خصوص مشاهده خواهید کرد.

راهکار ششم، از برنامه Executed Programs List استفاده کنید

Executed Programs List یک ابزار کاربردی است که فهرستی از برنامهها و فایلهای اجرایی که روی کامپیوتر شما اجرا شده است را نشان میدهد. اگر شخصی به شکل مخفیانه از کامپیوتر شما استفاده کرده و به شکل غیر معمولی یک فایل اجرایی را به کار گرفته است، شما به سادگی میتوانید این موضوع را متوجه شوید.

چند نکته برای افزایش امنیت در رایانههای شخصی

هر روز اخبار جدیدی در مورد حملات و تهدیدات رایانهای منتشر میشود. این تهدیدات شامل ویروسهای جدید و یا انواع هک و نفوذ در سیستمهای رایانهای است. در این مقاله به چند نکته که در رابطه با امنیت رایانه اهمیت اساسی دارند به صورت مختصر پرداخته میشود. یک کاربر در صورت رعایت این نکات میتواند تا حدود زیادی از حفظ امنیت سیستم رایانهای خود مطمئن باشد.

استفاده از نرم افزارهای محافظتی و به روز نگه داشتن آنها

از وجود ضد ویروس بر روی دستگاه خود اطمینان حاصل کنید. این نرم افزارها برای محافظت از رایانه در برابر ویروسهای شناخته شده به کار میروند و در صورت استفاده از آنها کاربر نیاز به نگرانی در مورد ویروسها نخواهید داشت. در شرایطی که روزانه ویروسهای جدید تولید شده و توزیع میشوند، نرم افزارهای ضد ویروس برای تشخیص و از بین بردن آنها باید به صورت منظم آپدیت شوند. برای این کار میتوان به وب سایت شرکت تولید کننده ضد ویروس مراجعه کرد و اطلاعات لازم در مورد نحوه به روز رسانی و نیز فایلهای جدید را دریافت نمود.

باز نکردن نامههای دریافتی از منابع ناشناس

این قانون ساده را پیروی کنید، «اگر فرستنده نامه را نمیشناسید، نسبت به نامه و پیوستهای آن بسیار با دقت عمل نمایید». هرگاه یک ایمیل مشکوک دریافت کردید بهترین عمل حذف کل ایمیل به همراه پیوستهای آن میباشد. برای امنیت بیشتر حتی اگر فرستنده نامه آشنا باشد هم باید با احتیاط عمل کرد. ممکن است دوست شما به صورت تصادفی ویروسی را برای شما فرستاده باشد. ویروس I. Love You دقیقا به همین صورت میلیونها رایانه را در سراسر دنیا آلوده نمود. تردید نکنید ایمیلهای مشکوک را پاک کنید.

هرکسی که از رایانه استفاده میکند باید اطلاعات کافی در مورد امنیت داشته باشد.

کلمه عبور تنها در صورتی دسترسی غریبهها به منابع موجود را محدود میکند که حدس زدن آن به سادگی امکان پذیر نباشد. کلمات عبور خود را در اختیار دیگران قرار ندهید و از یک کلمه عبور در بیشتر از یک جا استفاده نکنید. در این صورت اگر یکی از کلمات عبور شما هک شود همه منابع در اختیار شما در معرض خطر قرار خواهند گرفت.

قوانین طلایی برای انتخاب کلمه عبور شامل موارد زیر است:

کلمه عبور حداقل باید شامل ۸ حرف بوده، حتی الامکان کلمهای بی معنی باشد. در انتخاب این کلمه اگر از حروف کوچک بزرگ و اعداد استفاده شود مانند xk۲۷D۵Gu در اینصورت ضریب امنیت بالاتر خواهد رفت. به صورت منظم کلمات عبور قبلی را عوض نمایید. کلمه عبور خود را در اختیار دیگران قرار ندهید، در صورتی که در یاداواری کلمات عبور خود مشکل دارید میتوانید از سامانهی نگهداری از کلمات عبور مای پسورد استفاده کنید.

محافظت از رایانه در برابر نفوذ با استفاده از دیواره آتش

دیواره آتش حائلی مجازی بین سیستم رایانهای و دنیای بیرون ایجاد مینماید. این محصول به دو صورت نرم افزاری و سخت افزاری تولید میشود و برای حفاظت رایانههای شخصی و نیز شبکهها به کار میرود. دیواره آتش دادههای غیر مجاز و یا دادههایی که به صورت بالقوه خطرناک میباشند را فیلتر کرده و سایر اطلاعات را عبور میدهد. علاوه بر این حفاظ در شرایطی که رایانه به اینترنت متصل است، مانع دسترسی افراد غیر مجاز به رایانه میشود. برای بهره بردن از فایروال از آنتی ویروسهای اینترنت سکوریتی استفاده کنید.

عدم اشتراک منابع رایانه با افراد غریبه

سیستمهای عامل این امکان را برای کاربران خود فراهم میآورند که با هدف اشتراک گذاری فایل، دسترسی دیگران را از طریق شبکه و یا اینترنت به دیسک سخت محلی فراهم آورند. این قابلیت امکان انتقال ویروس از طریق شبکه را فراهم میآورد. از سوی دیگر در صورتی که کاربر دقت کافی را در به اشتراگ گذاشتن فایلها به عمل نیاورد، امکان مشاهده فایلهای خود را به دیگرانی که مجاز نیستند فراهم میکند؛ بنابراین در صورتی که نیاز واقعی به این قابلیت ندارید به اشتراک گذاری فایل را متوقف نمایید.

قطع اتصال به اینترنت در مواقع عدم استفاده

به خاطر داشته باشید که بزرگراه دیجیتال یک مسیر دوطرفه است و اطلاعات، ارسال و دریافت میشوند. قطع اتصال رایانه به اینترنت در شرایطی که نیازی به آن نیست احتمال اینکه کسی به دستگاه شما دسترسی داشته باشد را از بین میبرد.

تهیه نسخه پشتیبان از دادهها

همواره برای از بین رفتن اطلاعات ذخیره شد بر روی حافظه دستگاه خود آمادگی داشته باشید. امروزه تجهیزات سخت افزاری و نرم افزاری متنوعی برای تهیه نسخههای پشتیبان توسعه یافته اند که با توجه به نوع داده و اهمیت آن میتوان از آنها بهره گرفت. بسته به اهمیت داده باید سیاست گذاری لازم انجام شود. در این فرایند تجهیزات مورد نیاز و زمانهای مناسب برای تهیه پشتیبان مشخص میشوند. علاوه بر این باید همواره دیسکهای Start Up را در دسترس داشته باشید تا در صورت وقوع اتفاقات نامطلوب بتوانید در اسرع وقت سیستم را بازیابی نمایید.

تهیه بروزرسانیهای امنیتی

بیشتر شرکتهای تولید کننده نرم افزار هر از چندگاهی نرم افزارهای امنیتی جدیدی را برای محصولات خود ارائه مینمایند. با گذر زمان، اشکالات جدید در نرم افزارهای مختلف شناسایی میشوند که امکان سو استفاده را برای هکرها به وجود میآورند. پس از شناسایی هر اشکالی، شرکت تولید کننده محصول اقدام به نوشتن بروزرسانی مناسب برای افزایش امنیت و از بین بردن راههای نفوذ به سیستم میکنند.

بررسی منظم امنیت رایانه

در بازههای زمانی مشخص وضعیت امنیتی سیستم رایانهای خود را مورد ارزیابی قرار دهید. انجام این کار در هرسال حداقل دوبار توصیه میشود. بررسی پیکر بندی امنیتی نرم افزارهای مختلف شامل مرورگرها و حصول اطمینان از مناسب بودن تنظیمات سطوح امنیتی در این فرآیند انجام میشود. پیشنهاد میکنیم برای بررسی امنیت سیستم خود از ابزار OPSWAT Security Score بهره ببرید.

منبع: نمناک

.svg)

ارسال نظر